參數詳解

安裝Nmap

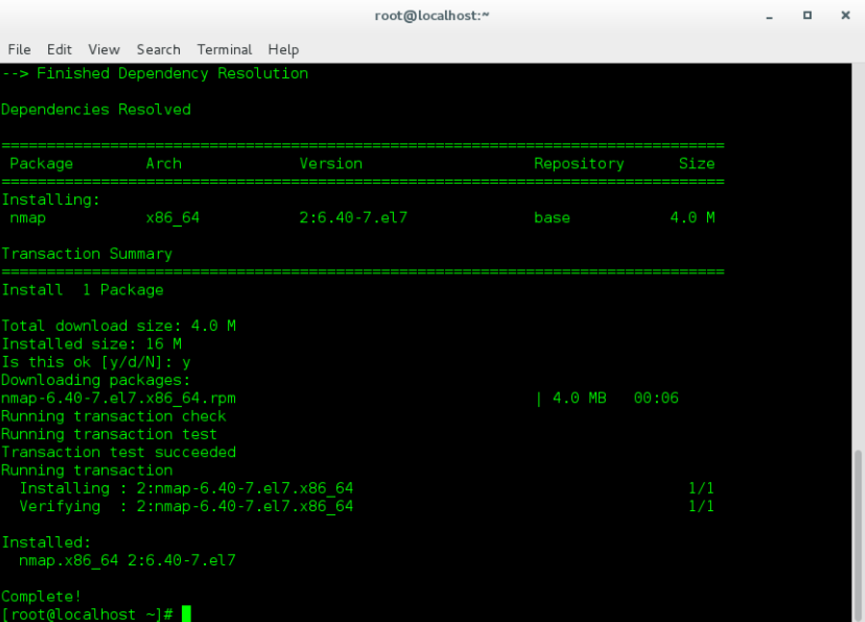

yum install nmap

指令參數

nmap <掃瞄類型> <掃瞄參數> <Hosts 位址與範圍>參數說明

<掃瞄類型>

-sT:(TCP Connect Scan)利用TCP協定,建立完整3向交握連線再進行掃描,因使用3向交握,易在受測方留下連線紀錄。

-sS:(SYN Stealth Scan)半開放式掃瞄,發出SYN請求,若受測方有開TCP port就會回應SYN/ACK封包,接著發送RST封包中止連線,因未完成3向交握程序,所以受測主機不會留下紀錄,但防火牆可能會有記錄。

-sA:(ACK Scan)探測目標主機是否有防火牆保護,發出ACK封包,若有防火牆阻擋,封包到不了受測主機,主機不會回應;若防火牆為阻擋,因未完成3向交握程序,受測主機會回應RST封包中止連線。

-sP:(Ping sweep)單純的ping掃瞄,nmap會發送一個ICMP封包及對80 port的TCP封包。

-sU:(UDP Scan)探測受測主機是否提供UDP服務。

-sO:(IP protocol scan)偵測目標主機系統支援哪些IP協定(TCP、ICMP),為主機識別技術的一種。

-o:(OS Detection)偵測目標主機的作業系統。<掃瞄參數>

-PT:使用 TCP 裡頭的 ping 的方式來進行掃瞄。

-PI:(ICMP Echo)發出ICMP封包查詢目標主機是否正在運行。

-p :這個是 port range ,例如 1024-, 80-1023, 30000-60000 等的使用方式